Überblick

- Mit Windows-Zugangsdaten an der STARFACE-Cloud anmelden

- Aus der STARFACE-Cloud auf lokale Datenbanken und Dienste zugreifen

- STARFACE-Dienste wie Monitoring oder Telefonie-Datenbanken für lokale Anwendungen freigeben

Beim Betrieb Ihrer STARFACE in der Cloud gibt es spezielle Herausforderungen, insbesondere beim Zugriff auf lokale Dienste (z.B. Kundendatenbanken) und beim Zugriff auf Dienste der Telefonanlage, die in einem Cloud-Szenario normalerweise nicht zugänglich wären. Hier kommen SSH-Tunnel ins Spiel.

SSH-Tunnel, auch bekannt als Secure Shell-Tunnel, ist eine leistungsfähige Technologie, die eine verschlüsselte Verbindung zwischen zwei Netzwerken ermöglicht. Dies eröffnet eine Vielzahl von Anwendungsfällen und Vorteilen, wenn es um die STARFACE-Telefonanlage geht.

Erstens ermöglichen SSH-Tunnel den sicheren Zugriff auf lokale Dienste, wie z.B. den Domänencontroller für Windows-Anmeldungen oder eine Datenbank mit Kundendaten, selbst wenn die STARFACE-Telefonanlage in der Cloud betrieben wird. Dies kann besonders nützlich sein, wenn Sie Kundendaten für Funktionen wie Namensauflösung benötigen. Zweitens können Kunden über SSH-Tunnel auf Dienste der Telefonanlage wie Datenbanken und Monitoring zugreifen, die sonst nicht von außen erreichbar wären.

Durch die Nutzung von SSH-Tunneln mit STARFACE lassen sich also Herausforderungen in Bezug auf den Zugriff auf lokale Dienste und Dienste der Telefonanlage erfolgreich lösen. Mit dieser Technologie können Sie die Flexibilität und die Vorteile der Cloud nutzen, ohne auf den Komfort und die Sicherheit des lokalen Zugriffs verzichten zu müssen.

Dieser Artikel soll Ihnen nicht nur einen Überblick über die Vorteile von SSH-Tunneln bei der Nutzung von STARFACE geben, sondern auch Anregungen und Ideen liefern, wie Sie diese Technologie in Ihrem eigenen Geschäfts- oder Kommunikationsszenario einsetzen können.

Anwendungsfälle & Einsetzbare Module

SSH-Tunnel lassen sich mit den folgenden Fluxpunkt Modulen anlegen und konfigurieren:

- Active Directory Synchronisation

Anwendungsfall: Zugriff auf das lokale Active Directory oder einen lokalen LDAP-Server für die Benutzeranmeldung - Call Recording

Anwendungsfall: Aufzeichnung auf lokale SMB-Freigabe, Protokollierung in lokale SQL-Datenbank - Insight Analytics

Anwendungsfall: Export von Auswertungen in lokale SQL-Datenbank - Monitoring

Anwendungsfall: Freigabe der Monitoring-Ports für lokale Anwendungen (z.B. Prometheus, Check_MK) - Multiline TAPI Configuration

Anwendungsfall: Freigabe des Asterisk Management Interface (AMI) für lokale TAPI-Anwendungen - Reverse Lookup PRO

Anwendungsfall: Rufnummernauflösung aus lokalen Datenquellen - User Template PRO

Anwendungsfall: Zugriff auf interne STARFACE-Schnittstellen zu Management- und Überwachungszwecken (Datenbank, Openfire, Prometheus, Autoprovisionierung, etc.)

Schritt-für-Schritt-Anleitung

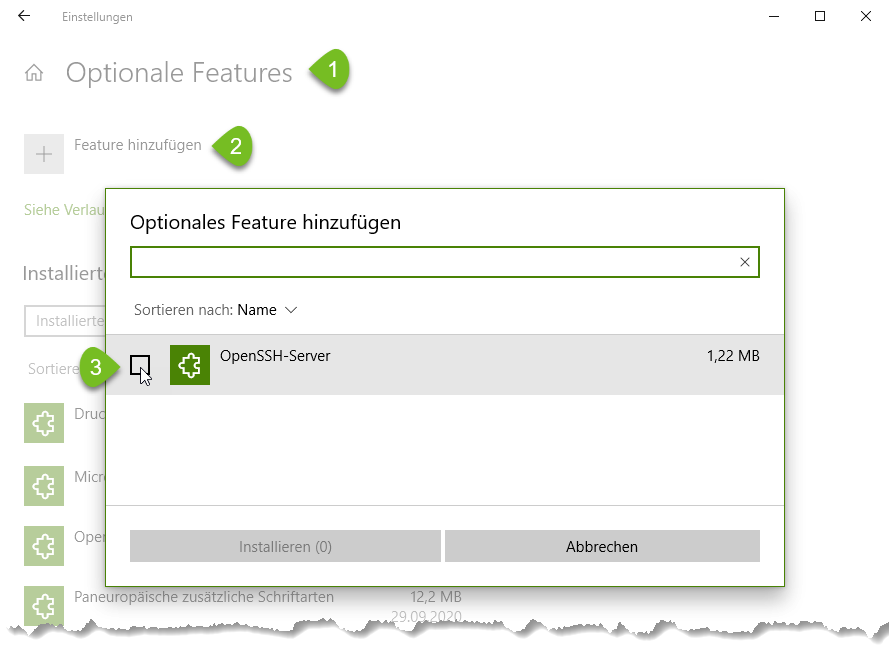

Der Tunnel wird in jedem Fall von der STARFACE aus aufgebaut, so dass es nicht notwendig ist, den SSH-Port der STARFACE erreichbar zu machen. Im lokalen Kundennetzwerk muß ein OpenSSH-Server für die STARFACE erreichbar gemacht werden.

Die Felder Lokaler Port und Remote-Port werden während der Eingabe validiert. Je nach Weiterleitungsart können z.B. nur Ports >= 1024 konfiguriert werden. Es wird außerdem geprüft, ob verschiedene Port-Mappings kollidierende Port-Angaben enthalten. Es ist z.B. nicht möglich, einen (1) lokalen Port auf verschiedene Remote-Ports abzubilden. Es können jedoch verschiedene Remote-Ports auf einen lokalen Port verweisen oder verschiedene lokale Ports auf einen Remote-Port. Die Verwendung von Portnummern kleiner 1024 erfordert zudem erhöhte Rechte (Windows-Administrator- oder -System bzw. Linux-Root). Wird ein solcher Port angegeben, wird das entsprechende Feld mit einer Warnung und einem Hinweis versehen. Ob es dem SSH-Server möglich ist, an einen gewählten Remote-Port zu binden, hängt vom SSH-Serversystem, den Rechten des SSH-Server-Dienstes und anderen darauf laufenden Diensten ab. Eine Vorabprüfung ist deshalb nicht möglich. Beim späteren Aktivieren des Tunnels wird jedoch jedes Mapping aktiv geprüft und entsprechende Fehler angezeigt.

Löschen bestehender Port-MappingsPort-Mappings können durch Auswahl des X-Symbols am rechten Zeilenrand gelöscht werden. Das Symbol wird bei einem Mouse-Over über die Port-Mapping-Zeile eingeblendet. Beispielkonfigurationen

|

Verwandte Artikel

Verwandte Artikel erscheinen hier basierend auf den Stichwörtern, die Sie auswählen. Klicken Sie, um das Makro zu bearbeiten und Stichwörter hinzuzufügen oder zu ändern.

|

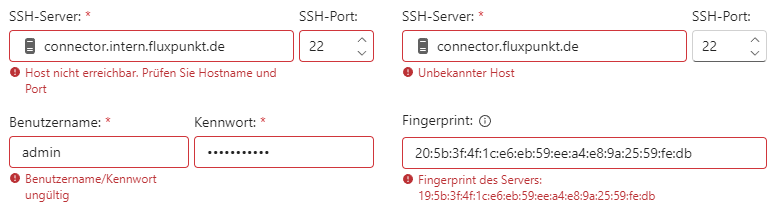

Eingabevalidierung

Eingabevalidierung Die Konfiguration erfolgt aus Perspektive der STARFACE. Alle Angaben, wie z.B. remote, lokal, entfernt, etc. beziehen sich auf diese Betrachtung.

Die Konfiguration erfolgt aus Perspektive der STARFACE. Alle Angaben, wie z.B. remote, lokal, entfernt, etc. beziehen sich auf diese Betrachtung.